听说WPA2被破解了?Wi-Fi还安全吗?

Wi-Fi的方便之处在于不用拖着根线,只要在信号范围内,走到哪儿都能用——而无线电波给你带来的这种便利,攻击者也能享受到。为防止别人能这么方便地看到的你上网的数据,就需要对这些数据进行加密。WPA2是目前最常用的Wi-Fi加密协议。之前还有WPA,更早还有WEP。

WEP的全称是“Wired Equivalent Privacy”——“有线等效加密”。意思就是说:用了这个加密,能让无线网络和有线网络一样安全。所以WEP这个名字其实充分体现了设计者中二的大无畏的勇气。悲剧的是,WEP诞生后没几年就被证明是不安全的。即使以现在个人电脑CPU的运算能力,也分分钟就可以破解得到密码。

所以后来人们又设计了WPA,全称是“Wi-Fi Protected Access”——“Wi-Fi保护访问”,这名字就收敛多了。有了WEP的教训,设计者们在WPA中使用了更健壮的加密算法、更长的密钥等一系列加强的安全设计。所以使用WPA的Wi-Fi网络就没那么容易被破解了,除非你设置了非常简单的密码,或者在路由器上启用了WPS功能——是的,启用WPS虽然方便,但也会让Wi-Fi更容易被破解。

而WPA2是在WPA的基础上,用了两种更安全的加密算法,所以理论上更加安全。不过在信息安全领域,完美的设计不一定被完美地实现,金钟罩被找到容易捏碎的关键部位的例子从来都不罕见。比利时鲁汶大学的研究者Mathy Vanhoef刚刚公开了一项关于WPA2/WPA安全性的研究[1],声称该协议存在很大安全问题。

在WPA2/WPA的设计中,为保证安全性,一个密钥只能使用一次。但研究者发现,通过操纵重放加密握手消息(就是将你的手机和Wi-Fi路由器在通信过程中某些关键步骤的数据记录下来并重新发送出去),可以让已经使用过的密钥被再次使用。他们给这种攻击起了个名字叫“KRACK”,就是Key Reinstallation AttaCKs的意思。

需要注意的是,由于研究者在自己的论文标题里强调了能实现对WPA2的破解,所以很多人误以为能破解的只是WPA2。实际上WPA和WPA2都受影响。

KRACK并不能破解出你的Wi-Fi密码。换句话说,并不能用来帮助“蹭网”。但攻击者可能用这种技术获得你的Wi-Fi通信内容,比如可以知道你在下片儿,然后还可以篡改你的通信内容——把小电影替换成“葫芦娃”。如果你使用的网络服务本身也没有做好加密,那么攻击者就可能得到你的账号密码等隐私信息。

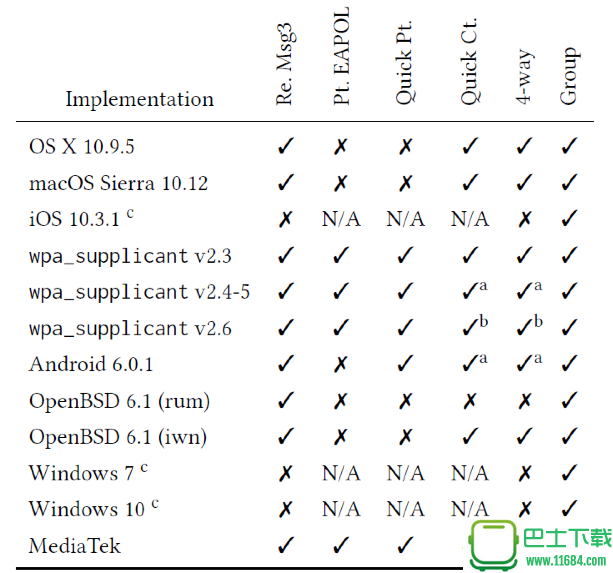

不过,这虽然是WPA2/WPA协议的问题,但由于每种操作系统在实现细节上存在差别,所以受影响程度并不一样。总体来说,Android和Linux最容易被攻击,而iOS和Windows则好得多。所以对Android用户来说,还有个可行的解决办法是换成iPhone……

那我们应该怎么办呢?

对于这类基础协议上出的问题,作为个人用户,除了在手机上禁用Wi-Fi,只用4G外,也没别的方法了。

不过目前,Windows 10已经在10月的补丁中修复了该问题,而苹果也已经在自家系统的beta版中进行了修复。但Android用户们可能就需要等各自的厂商提供更新了。

其实,对一般个人用户来说,KRACK这种高级货并不是最大的威胁,而且至少目前也还没有公开的攻击工具。在这种情况下,像这样利用起来成本较高的攻击技术,除了能用来帮助研究者发论文,也可能被用来针对一些高价值目标发起精确攻击,但被用来攻击普通人的概率其实不大。

对普通人来说,设置了简单、容易被暴力破解的Wi-Fi口令才是更迫切的安全风险。而如果你为了能方便地蹭网,连那些会将自己家Wi-Fi密码分享出去的手机APP都装了,还担心什么KRACK啊!